W świecie cyfrowych zagrożeń każda firma średniej wielkości stoi przed dylematem: jak skutecznie monitorować i reagować na incydenty bezpieczeństwa, nie zatrudniając przy tym całego zespołu specjalistów? Odpowiedzią może być system SIEM (Security Information and Event Management) – rozwiązanie SIEM, które automatycznie zbiera, analizuje i koreluje logi z różnych systemów w Twojej infrastrukturze IT. SIEM zbiera i analizuje logi oraz dane z różnych źródeł, w tym ruchu sieciowego, umożliwiając analizę danych i korelację zdarzeń w celu wykrywania realnych zagrożeń.

SIEM to platforma, która działa jak cyfrowy strażnik – monitoruje ruch sieciowy, aktywność użytkowników, próby logowania, działania na serwerach i wiele innych zdarzeń, które mogą sygnalizować problemy bezpieczeństwa. System SIEM umożliwia analizę logów i wykrywanie nietypowych zachowań, co pozwala na szybką reakcję na incydenty bezpieczeństwa. Zamiast ręcznie przeglądać tysiące wpisów w logach, system SIEM automatycznie wykrywa podejrzane wzorce i alertuje o potencjalnych zagrożeniach.

Rosnące znaczenie systemów SIEM potwierdzają dane rynkowe – według raportu MarketsandMarkets z 2022 roku, globalny rynek SIEM wzrośnie z 4,3 miliarda USD w 2021 roku do 6,4 miliarda USD w 2026 roku, co oznacza roczny wzrost na poziomie 8,8%. Nowoczesne rozwiązania SIEM radzą sobie z ogromnymi ilościami danych i są kluczowe dla dużych środowisk oraz rozbudowanej infrastruktury IT. Ten trend pokazuje, że coraz więcej firm dostrzega konieczność profesjonalnego monitorowania bezpieczeństwa.

Dla średniej firmy system SIEM oznacza możliwość wykrycia ataku ransomware zanim zaszyfruje krytyczne dane, zauważenie nietypowego transferu plików przez pracownika czy identyfikację prób włamania do systemów firmowych. Bez takiego narzędzia te incydenty mogą pozostać niezauważone przez tygodnie lub miesiące, co znacznie zwiększa potencjalne straty.

Wybór odpowiedniego rozwiązania SIEM i zrozumienie, jak działa system SIEM, to podstawa skutecznego zarządzania bezpieczeństwem IT.

Dlaczego Microsoft Sentinel? Ocena i recenzja

Microsoft Sentinel wyróżnia się na tle konkurencji imponującymi wynikami biznesowymi i technicznymi. Ponad 15 000 klientów na całym świecie już korzysta z tego rozwiązania (dane z Microsoft Ignite 2023), co świadczy o jego dojrzałości i wiarygodności rynkowej.

Szczególnie przekonujące są dane finansowe z niezależnego badania Forrester Total Economic Impact™ z 2022 roku. Firmy wdrażające Microsoft Sentinel osiągnęły 201% zwrotu z inwestycji w ciągu trzech lat, a zwrot kosztów wdrożenia nastąpił już w mniej niż 6 miesięcy. Dla średniej firmy to oznacza, że inwestycja w system SIEM szybko się zwraca dzięki oszczędnościom na incydentach bezpieczeństwa i czasie pracy zespołu IT. Sentinel wykorzystuje nowoczesne rozwiązania, takie jak automatyczne wykrywanie zagrożeń, co znacząco zwiększa skuteczność ochrony i pozwala na szybszą reakcję na incydenty.

Jednym z największych problemów tradycyjnych systemów SIEM jest tzw. “alert fatigue” – zalanie analityków bezpieczeństwa setkami fałszywych alarmów dziennie. Microsoft Sentinel radzi sobie z tym wyzwaniem wyjątkowo dobrze. Według badania ESG Research z 2021 roku, firmy przechodzące na Azure Sentinel odnotowały 79% redukcję niepotrzebnych alertów i o 65% szybsze reagowanie na rzeczywiste incydenty w porównaniu z tradycyjnymi rozwiązaniami działającymi w lokalnych serwerowniach. Nowoczesne rozwiązania SIEM, takie jak Sentinel, oferują również zaawansowane raportowanie, umożliwiając szybkie przygotowanie audytów i spełnienie wymagań compliance.

Microsoft Sentinel jest też częścią większego trendu przechodzenia na rozwiązania chmurowe. Gartner prognozuje, że do 2024 roku 30% firm będzie korzystać z natywnie chmurowych systemów SIEM, podczas gdy w 2021 roku było to mniej niż 5% organizacji. Wybierając Sentinel, firma stawia na przyszłość i unika kosztownej migracji za kilka lat.

Kluczowe funkcje i przewodnik po SIEM dla firm

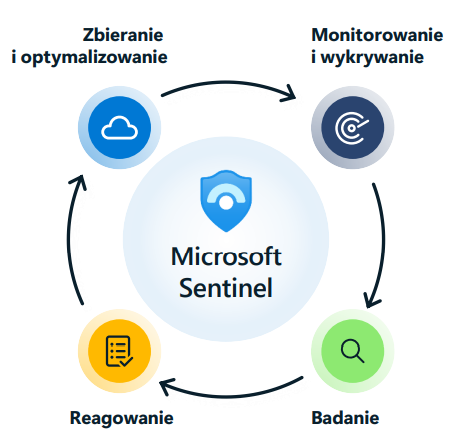

Microsoft Sentinel oferuje kompleksowy zestaw funkcji, które pokrywają wszystkie potrzeby średniej firmy w zakresie monitorowania bezpieczeństwa. System działa w oparciu o język zapytań KQL (Kusto Query Language), który pozwala na precyzyjne analizowanie danych bez konieczności znajomości skomplikowanego programowania.

Podstawowe możliwości platformy obejmują:

- Automatyczne zbieranie logów z serwerów Windows i Linux, urządzeń sieciowych, aplikacji oraz systemów chmurowych

- Wbudowane reguły analityczne wykrywające popularne typy ataków zgodnie z bazą MITRE ATT&CK; system umożliwia także tworzenie i stosowanie reguł korelacji w celu skutecznego wykrywania zagrożeń

- Dashboardy i raporty umożliwiające szybki przegląd stanu bezpieczeństwa oraz wspierające raportowanie zgodności z wymaganiami prawnymi i branżowymi

- Funkcje automatyzacji reagowania na incydenty (SOAR), które wspierają zarządzanie incydentami i umożliwiają szybką reakcję na wykryte zagrożenia

- Analityka zachowań użytkowników (UEBA) wykrywająca nietypowe aktywności; platforma oferuje również zaawansowaną analizę oraz wykorzystuje sztuczną inteligencję do automatyzacji analizy danych i wspierania zespołów ds. bezpieczeństwa

Konfiguracja Microsoft Sentinel

Proces wdrożenia Microsoft Sentinel został zaprojektowany z myślą o prostocie dla firm, które nie mają dedykowanego zespołu bezpieczeństwa. Platforma oferuje gotowe szablony “Workbook”, które można szybko dostosować do specyfiki konkretnej organizacji. Te interaktywne dashboardy pokazują najważniejsze metryki bezpieczeństwa w przystępnej formie graficznej. Dodatkowo, łatwość obsługi systemu sprawia, że nawet mniej zaawansowani użytkownicy mogą efektywnie korzystać z narzędzia, dzięki intuicyjnemu interfejsowi oraz wsparciu i szkoleniom oferowanym przez producenta.

Tworzenie pierwszych reguł analitycznych nie wymaga głębokiej wiedzy technicznej. Microsoft udostępnia bibliotekę gotowych reguł dla popularnych scenariuszy, takich jak wykrywanie ataków brute-force na konta użytkowników, podejrzanych transferów danych czy prób eskalacji uprawnień. Każdą regułę można dostosować do specyfiki firmy, zmieniając progi alarmowe czy dodając wyjątki dla normalnych operacji biznesowych. Warto podkreślić, że odpowiednie wdrożenie SIEM jest kluczowe dla skuteczności systemu i pozwala maksymalizować korzyści z jego użytkowania.

Integracja SIEM w chmurze

Jedną z największych zalet Microsoft Sentinel jest możliwość integracji z szerokim spektrum źródeł danych. System natywnie współpracuje z całym ekosystemem Microsoft (Office 365, Azure Active Directory, Windows Server), ale równie dobrze radzi sobie z rozwiązaniami innych dostawców.

Dla firm z hybrydową infrastrukturą, które mają część systemów w chmurze, a część na lokalnych serwerach, Sentinel oferuje elastyczne opcje zbierania logów. Dzięki dedykowanym konektorom można podłączyć firewalle Cisco, serwery Linux, systemy VMware czy nawet rozwiązania bezpieczeństwa innych producentów. Sentinel umożliwia także integrację z innymi systemami bezpieczeństwa, takimi jak SOAR, EDR czy Threat Intelligence, a także z zaporami sieciowymi, które stanowią kluczowy element ochrony infrastruktury IT. Taka uniwersalność oznacza, że firma nie musi zmieniać całej infrastruktury, żeby skorzystać z zaawansowanego monitorowania.

Security Operations Center – rola SIEM w centrum operacji bezpieczeństwa

Security Operations Center (SOC) to serce zarządzania bezpieczeństwem w każdej nowoczesnej organizacji. To właśnie tutaj zespoły ds. bezpieczeństwa nieustannie monitorują, analizują i reagują na potencjalne zagrożenia, które mogą pojawić się w sieci organizacji. Kluczowym elementem skutecznego SOC jest system SIEM, który integruje dane z różnych źródeł – od logów systemowych, przez urządzenia sieciowe, aż po inne systemy bezpieczeństwa – tworząc kompleksowe środowisko do monitorowania bezpieczeństwa.

System SIEM umożliwia wykrywanie zagrożeń w czasie rzeczywistym, analizując ogromne ilości danych i identyfikując nietypowe lub podejrzane zachowania, takie jak próby nieautoryzowanego dostępu czy ataki cybernetyczne. Dzięki zaawansowanym funkcjom analizy danych, SIEM pozwala na szybkie wykrywanie potencjalnych zagrożeń i natychmiastową reakcję, minimalizując ryzyko strat finansowych oraz kar związanych z naruszeniem bezpieczeństwa.

Jednym z najważniejszych atutów nowoczesnych rozwiązań SIEM jest wykorzystanie sztucznej inteligencji i uczenia maszynowego. Dzięki temu systemy SIEM są w stanie nie tylko analizować dane historyczne, ale także przewidywać i rozpoznawać nowe, zaawansowane formy ataków, umożliwiając wczesne wykrywanie zagrożeń, zanim wyrządzą one realne szkody. To sprawia, że SIEM staje się nieocenionym narzędziem w codziennej pracy zespołów ds. bezpieczeństwa.

System SIEM w SOC to także narzędzie do raportowania zgodności – generuje szczegółowe raporty i pulpity nawigacyjne, które wspierają zarządzanie bezpieczeństwem oraz ułatwiają spełnianie wymagań regulacyjnych. Dzięki temu zespoły ds. bezpieczeństwa mogą nie tylko skutecznie reagować na incydenty, ale również udowodnić zgodność z obowiązującymi normami i standardami.

Wdrożenie SIEM: Korzyści i wyzwania

Decyzja o wdrożeniu systemu SIEM w średniej firmie przynosi konkretne korzyści biznesowe, ale wiąże się też z pewnymi wyzwaniami, które warto przemyśleć na etapie planowania.

Główne korzyści z wdrożenia Microsoft Sentinel:

Przede wszystkim firma zyskuje widoczność tego, co dzieje się w jej systemach IT. Bez rozwiązania SIEM większość firm dowiaduje się o problemach bezpieczeństwa post factum – gdy dane już zostały skradzione lub systemy zostały uszkodzone. Z systemem monitorowania potencjalne zagrożenia są wykrywane w czasie rzeczywistym, co dramatycznie zmniejsza potencjalne straty. Wdrożenie SIEM przynosi liczne korzyści, takie jak wzmocnienie cyberbezpieczeństwa, centralizacja informacji oraz skuteczniejsza ochrona danych i sieci.

Kolejną istotną korzyścią jest redukcja obciążenia zespołu IT. Zamiast ręcznie sprawdzać logi z różnych systemów, administratorzy otrzymują konkretne alerty o sytuacjach wymagających interwencji. Microsoft Sentinel dodatkowo oferuje funkcje automatyzacji, które mogą same podjąć podstawowe działania naprawcze – na przykład zablokować podejrzane konto użytkownika czy odizolować zainfekowaną maszynę.

Natywnie chmurowy charakter Sentinel oznacza też redukcję kosztów infrastruktury. Firma nie musi inwestować w dodatkowe serwery czy oprogramowanie – wszystko działa w chmurze Microsoft Azure z automatyczną skalowalną architekturą.

Wyzwania i sposoby radzenia sobie z nimi:

Największym wyzwaniem pozostaje “alert fatigue” – sytuacja, gdy system generuje zbyt wiele alertów, przez co zespół IT zaczyna je ignorować. Microsoft Sentinel radzi sobie z tym problemem lepiej niż konkurencja (wspomniane 79% redukcji niepotrzebnych alertów), ale nadal wymaga odpowiedniego dostrojenia reguł do specyfiki organizacji. Kluczowe jest także dopasowanie systemu do indywidualnych potrzeb organizacji, aby zapewnić skuteczną ochronę i zgodność z wymogami branżowymi.

Drugim wyzwaniem może być konieczność nabycia nowych kompetencji. Choć Sentinel jest intuicyjny, pełne wykorzystanie jego możliwości wymaga poznania podstaw języka KQL i zrozumienia zasad działania reguł analitycznych. Wiele firm rozwiązuje ten problem przez współpracę z zewnętrznym partnerem technicznym na etapie wdrożenia i początkowego okresu użytkowania.

Ekonomika systemu SIEM: Koszty i modele licencjonowania

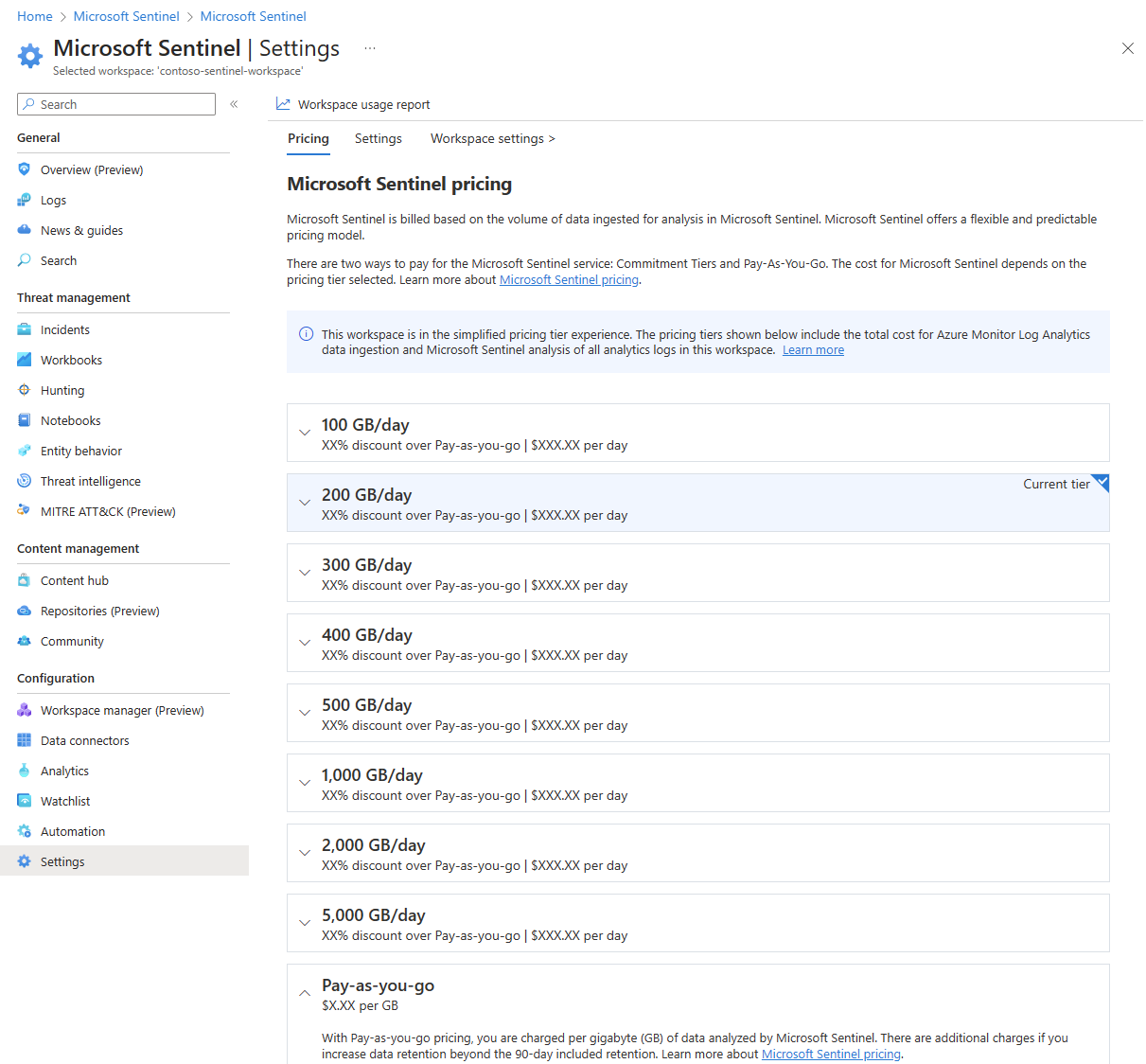

Zrozumienie modelu kosztów Microsoft Sentinel jest kluczowe dla podjęcia świadomej decyzji o wdrożeniu. System oferuje elastyczne opcje płatności, które można dostosować do wielkości i potrzeb firmy.

Model płatności za dane (GB/day) jest najbardziej popularny wśród firm średniej wielkości. Firma płaci za ilość danych (logów) przesyłanych do systemu dziennie. Typowa średnia firma generuje między 0,5 a 5 GB logów dziennie, co przekłada się na miesięczne koszty od kilkuset do kilku tysięcy złotych. Zaletą tego modelu jest przewidywalność – koszt można łatwo oszacować na podstawie wielkości infrastruktury IT.

Alternatywny model “commitment tiers” pozwala na oszczędności przy większych wolumenach danych. Firma zobowiązuje się do określonego minimalnego wykorzystania miesięcznie w zamian za niższą stawkę jednostkową. To opcja dla organizacji, które już wiedzą, że będą intensywnie korzystać z systemu. Model ten jest szczególnie korzystny dla dużych przedsiębiorstw z rozbudowaną infrastrukturą IT, które potrzebują wysokiej skalowalności, elastyczności oraz zdolności analizy dużych ilości danych w czasie rzeczywistym.

Ważnym elementem kosztów są także opłaty za przechowywanie danych. Domyślnie logi są dostępne do przeszukiwania przez 90 dni bezpłatnie, po czym przechodzą do tańszego archiwum. Firmy z wymaganiami compliance (na przykład kancelarie prawne) mogą potrzebować dłuższej retencji, co generuje dodatkowe koszty, ale nadal znacznie niższe niż tradycyjne systemy SIEM.

Dane z raportu Forrester Total Economic Impact™ pokazują, że typowa firma średniej wielkości może oczekiwać zwrotu z inwestycji już w pierwszym roku użytkowania. Oszczędności wynikają głównie z szybszego wykrywania i neutralizacji incydentów bezpieczeństwa oraz redukcji czasu pracy zespołu IT na ręczne monitorowanie systemów.

Automatyzacja i optymalizacja bezpieczeństwa dzięki SIEM

Prawdziwa siła Microsoft Sentinel ujawnia się w możliwościach automatyzacji reagowania na incydenty. Platforma integruje funkcjonalności SOAR (Security Orchestration, Automation & Response), które pozwalają na tworzenie “playbooków” – automatycznych scenariuszy reakcji na różne typy zagrożeń. Dodatkowo, umożliwiając zespołom ds. bezpieczeństwa szybsze i skuteczniejsze reagowanie na incydenty, system znacząco podnosi efektywność działań ochronnych.

Przykłady praktycznej automatyzacji w średniej firmie:

Gdy system wykryje podejrzaną aktywność na koncie użytkownika (na przykład logowanie z nietypowej lokalizacji geograficznej), może automatycznie wysłać alert do administratora, zablokować konto tymczasowo i wymusić zmianę hasła przy następnym logowaniu. Cały proces trwa kilka sekund i nie wymaga interwencji człowieka.

W przypadku wykrycia potencjalnego złośliwego oprogramowania na stacji roboczej, system może automatycznie odizolować maszynę od sieci, rozpocząć proces skanowania antywirusowego i powiadomić zespół IT z dokładnymi informacjami o charakterze zagrożenia.

Microsoft Sentinel wspiera także standardy zgodności i audytu, co jest szczególnie ważne dla firm z regulowanych branż. System automatycznie generuje raporty zgodności z popularnymi standardami jak ISO 27001, PCI-DSS czy nadchodzącą dyrektywą NIS2. Dodatkowo, oferuje zaawansowaną analizę danych oraz wsparcie dla audytów dzięki wykorzystaniu sztucznej inteligencji. To oznacza oszczędność czasu na przygotowywanie dokumentacji audytowej i większą pewność spełnienia wymagań prawnych.

Analityka bezpieczeństwa i wykrywanie zagrożeń

Zaawansowane funkcje analityczne Microsoft Sentinel wykraczają poza proste dopasowywanie wzorców. System wykorzystuje uczenie maszynowe do budowania profili normalnego zachowania użytkowników i systemów, a następnie wykrywa anomalie, które mogą wskazywać na zagrożenia. Dodatkowo, wspiera pracę analityków ds. bezpieczeństwa poprzez korelację zdarzeń i szybką identyfikację zagrożeń, co umożliwia skuteczne monitorowanie oraz reagowanie na incydenty w czasie rzeczywistym.

Funkcja UEBA (User and Entity Behavior Analytics) analizuje wzorce aktywności każdego użytkownika i urządzenia w sieci. Jeśli pracownik nagle zaczyna pobierać nietypowo duże ilości danych, loguje się o nietypowych godzinach czy próbuje uzyskać dostęp do systemów, z których normalnie nie korzysta, system automatycznie podnosi alert. Takie podejście pozwala wykryć zagrożenia, których nie da się zidentyfikować standardowymi regułami.

Integracja z bazą wiedzy MITRE ATT&CK oznacza, że każdy wykryty incydent jest automatycznie klasyfikowany według standardowej taksonomii technik i taktyk ataków. Dodatkowo, korelacja zdarzeń stanowi kluczowy element skutecznego wykrywania zagrożeń, umożliwiając automatyczne łączenie i analizowanie różnych logów w celu szybkiego reagowania na incydenty. To pomaga zespołowi IT zrozumieć charakter zagrożenia i podjąć odpowiednie działania naprawcze.

Porównanie z innymi systemami SIEM

Na rynku systemów SIEM Microsoft Sentinel konkuruje głównie z takimi rozwiązaniami jak Splunk, IBM QRadar czy LogRhythm. Każde z tych narzędzi ma swoje mocne strony, ale dla średnich firm Sentinel oferuje unikalne korzyści. SIEM jednym narzędziem może zastąpić wiele rozproszonych systemów, upraszczając zarządzanie bezpieczeństwem.

Microsoft Sentinel vs Splunk:

Splunk od lat jest liderem rynku SIEM, oferując bardzo zaawansowane możliwości analityczne. Jednak jego model licencjonowania oparty na wolumenie danych może być kosztowny dla rosnących firm. Microsoft Sentinel oferuje bardziej przewidywalne koszty i lepszą integrację z ekosystemem Microsoft, z którego korzysta większość polskich firm średniej wielkości. W testach benchmarkowych Sentinel dorównuje Splunk pod względem wydajności, oferując jednocześnie prostsze wdrożenie i zarządzanie.

Microsoft Sentinel vs IBM QRadar:

QRadar to dojrzałe rozwiązanie z silnymi funkcjami korelacji wydarzeń, ale jego architektura została zaprojektowana w erze lokalnych serwerowni. Wymaga znacznych inwestycji w hardware i specjalistyczną kadrę. Microsoft Sentinel jako rozwiązanie natywnie chmurowe eliminuje te wyzwania, oferując podobne funkcjonalności przy niższych kosztach całkowitych i prostszym zarządzaniu.

Przewagi Sentinel nad konkurencją:

Najważniejszą przewagą Microsoft Sentinel jest jego natywna integracja z usługami Microsoft, których używa większość firm. Konfiguracja monitorowania Office 365, Azure Active Directory czy Windows Server wymaga zaledwie kilku kliknięć, podczas gdy w przypadku konkurencyjnych rozwiązań może to być proces trwający tygodnie.

Działa SIEM w ten sposób, że zbiera i analizuje logi z różnych źródeł, umożliwiając wykrywanie oraz zarządzanie zdarzeniami bezpieczeństwa w czasie rzeczywistym. Model chmurowy oznacza też automatyczne aktualizacje i nowe funkcje bez konieczności planowania przestojów czy migracji. Firma zawsze ma dostęp do najnowszych możliwości platformy bez dodatkowych kosztów czy skomplikowanych procesów wdrożeniowych.

Przewodnik krok po kroku: Jak wybrać najlepsze SIEM dla swojej firmy

Wybór odpowiedniego systemu SIEM to decyzja strategiczna, która wpłynie na bezpieczeństwo firmy na najbliższe lata. Proces wyboru warto przeprowadzić systematycznie, analizując różne aspekty rozwiązania.

Krok 1: Ocena obecnego stanu bezpieczeństwa

Zanim firma wybierze konkretne rozwiązanie, powinna zrozumieć, jakie są jej obecne luki w bezpieczeństwie. Audyt IT może ujawnić, które systemy generują logi, jak długo są one przechowywane i kto ma do nich dostęp. Przed wyborem systemu SIEM kluczowe jest także zdefiniowanie potrzeb organizacji, aby rozwiązanie było dopasowane do specyficznych wymagań firmy i zapewniało skuteczną ochronę oraz zgodność z wymogami branżowymi. Ta analiza pomoże określić, jakich funkcji system SIEM będzie potrzebował w pierwszej kolejności.

Krok 2: Określenie wymagań biznesowych

Różne firmy mają różne priorytety bezpieczeństwa. Kancelaria prawna będzie koncentrować się na ochronie poufnych dokumentów klientów, podczas gdy firma e-commerce będzie priorytetowo traktować bezpieczeństwo płatności i danych klientów. Jasne zdefiniowanie celów biznesowych pomoże wybrać system o odpowiednich specjalizacjach.

Krok 3: Analiza kosztów całkowitych (TCO)

Koszt systemu SIEM to nie tylko opłaty licencyjne. Trzeba uwzględnić także koszty wdrożenia, szkolenia personelu, bieżącego zarządzania i ewentualnych aktualizacji infrastruktury. Microsoft Sentinel ma przewagę w tym obszarze, ponieważ eliminuje większość kosztów infrastrukturalnych i znacznie obniża wymagania dotyczące personelu.

Krok 4: Testowanie w środowisku pilotażowym

Każdy poważny dostawca systemu SIEM powinien oferować możliwość testowania rozwiązania na rzeczywistych danych firmy. Microsoft Sentinel oferuje okres próbny, który pozwala ocenić, jak system radzi sobie z konkretnymi wyzwaniami organizacji. Warto przetestować nie tylko podstawowe funkcje, ale także scenariusze automatyzacji i integrację z istniejącymi systemami.

Krok 5: Planowanie wdrożenia i wsparcia

Nawet najlepszy system SIEM nie przyniesie korzyści, jeśli zostanie źle wdrożony. Warto rozważyć współpracę z doświadczonym partnerem implementacyjnym, który pomoże skonfigurować system optymalnie dla specyfiki firmy i przeprowadzi szkolenia dla zespołu IT.

Badania Gartnera pokazują, że firmy, które systematycznie podchodzą do wyboru i wdrożenia systemu SIEM, osiągają o 40% lepsze wyniki w wykrywaniu zagrożeń w porównaniu z organizacjami, które podejmują decyzje intuicyjnie lub bazując wyłącznie na cenie.

Jak DreamITeam może pomóc we wdrożeniu Microsoft Sentinel

Wdrożenie systemu SIEM to proces, który wymaga nie tylko wiedzy technicznej, ale także doświadczenia w dostosowywaniu rozwiązań do specyfiki konkretnych branż i organizacji. DreamITeam oferuje kompleksowe wsparcie na każdym etapie projektu wdrożenia Microsoft Sentinel.

Nasze doświadczenie obejmuje:

Przeprowadzenie audytu bezpieczeństwa IT, który pomoże zidentyfikować najważniejsze obszary wymagające monitorowania w Twojej firmie. Nasz zespół przeanalizuje istniejącą infrastrukturę, zidentyfikuje źródła logów i opracuje strategię integracji z Microsoft Sentinel.

Profesjonalne wdrożenie i konfigurację systemu, w tym utworzenie dedykowanych reguł analitycznych dostosowanych do specyfiki Twojej branży. Skonfigurujemy dashboardy i raporty, które będą dostarczać Twojemu zespołowi IT najważniejszych informacji w przystępnej formie.

Szkolenia dla Twojego zespołu IT z obsługi Microsoft Sentinel, w tym podstaw języka KQL, tworzenia własnych reguł i zarządzania incydentami bezpieczeństwa. Dzięki temu Twoja firma będzie mogła w pełni wykorzystać potencjał systemu.

Bieżące wsparcie techniczne i optymalizację systemu. Microsoft Sentinel to rozwiązanie, które ewoluuje wraz z zagrożeniami i potrzebami firmy. Nasz zespół pomoże na bieżąco dostrajać reguły, dodawać nowe źródła danych i optymalizować koszty operacyjne.

Jeśli rozważasz wdrożenie systemu SIEM w swojej firmie, skontaktuj się z nami o bezpłatną konsultację. Pomoże Ci ocenić, czy Microsoft Sentinel jest odpowiednim rozwiązaniem dla Twojej organizacji i jak mogłoby wyglądać jego wdrożenie w praktyce.