Fortinet FortiNAC – Kontrola Dostępu do Sieci

W tym artykule przyjrzymy się rozwiązaniu Fortinet FortiNAC, analizując jego kluczowe funkcje, aspekty wdrożenia oraz przewagi konkurencyjne na rynku bezpieczeństwa sieciowego.

W dzisiejszym świecie cyfrowym, gdzie każdego dnia do sieci firmowych łączy się coraz więcej różnorodnych urządzeń sieciowych – od laptopów pracowników, przez smartfony, aż po urządzenia IoT – kontrola dostępu staje się kluczowym elementem strategii bezpieczeństwa. FortiNAC od Fortinet to zaawansowane rozwiązanie Network Access Control, które pozwala przedsiębiorstwom na precyzyjne zarządzanie tym, kto i kiedy może uzyskać dostęp do ich sieci. Według prognoz rynkowych, globalna wartość rynku Network Access Control osiągnie 7,64 mld USD w 2026 roku, co pokazuje rosnące znaczenie tej technologii dla bezpieczeństwa organizacji. Rozwiązania Fortinet są wykorzystywane na całym świecie, chroniąc firmy niezależnie od ich wielkości czy lokalizacji.

Wprowadzenie do FortiNAC

Fortinet FortiNAC to kompleksowe rozwiązanie kontroli dostępu do sieci, które wykracza daleko poza możliwości tradycyjnych firewalli. Podczas gdy FortiGate chroni perimetry sieci i analizuje ruch między segmentami, FortiNAC kontrola dostępu skupia się na tym, co dzieje się w momencie, gdy urządzenie próbuje połączyć się z siecią po raz pierwszy. To różnica między strażnikiem przy bramie głównej firmy a recepcjonistą, który sprawdza każdego odwiedzającego i wydaje mu odpowiednią przepustkę.

Kluczową zaletą Fortinet NAC jest jego zdolność do automatycznego rozpoznawania urządzeń. System posiada bazę ponad 17 000 predefiniowanych profili urządzeń, co oznacza, że może bez interwencji administratora zidentyfikować większość sprzętu łączącego się z siecią – od komputerów i telefonów, przez drukarki, aż po specjalistyczne urządzenia przemysłowe. Ta automatyzacja znacząco redukuje obciążenie zespołów IT i minimalizuje ryzyko błędów ludzkich.

Rynek kontroli dostępu Fortinet rośnie w tempie 15,17% rocznie, co odzwierciedla rosnące zapotrzebowanie przedsiębiorstw na zaawansowane mechanizmy ochrony. Organizacje coraz częściej zdają sobie sprawę, że tradycyjne podejście “zaufaj i weryfikuj” nie sprawdza się w świecie, gdzie granice sieci są płynne, a pracownicy korzystają z własnych urządzeń i pracują zdalnie.

Jak Działa FortiNAC?

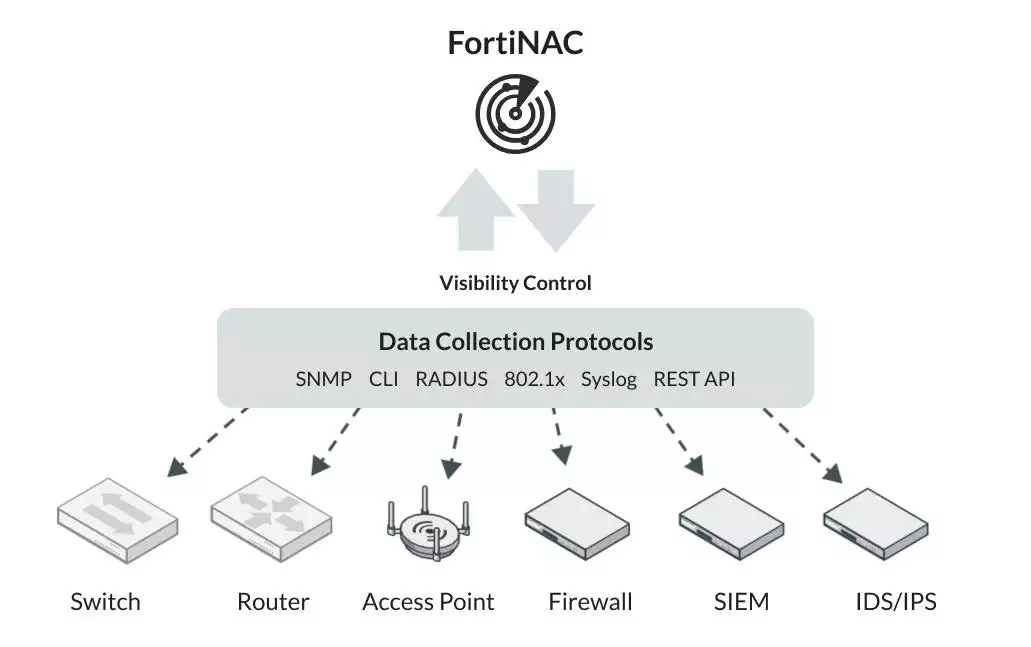

FortiNAC konfiguracja opiera się na zasadzie “najpierw zweryfikuj, potem udziel dostępu”. Gdy nowe urządzenie próbuje połączyć się z siecią, system automatycznie rozpoczyna proces identyfikacji i oceny. Fortinet bezpieczeństwo sieci realizowane przez FortiNAC działa na kilku poziomach jednocześnie.

Pierwszym krokiem jest profilowanie urządzeń – system analizuje charakterystykę ruchu sieciowego, zapytania DHCP, odpowiedzi SNMP i inne wskaźniki techniczne, aby określić typ i model urządzenia. Ten proces odbywa się pasywnie, bez konieczności instalowania dodatkowego oprogramowania na urządzeniach końcowych. Dzięki temu FortiNAC integracja z istniejącą infrastrukturą przebiega płynnie, bez zakłócania pracy użytkowników.

Następnie system przeprowadza ocenę stanu bezpieczeństwa (Posture Assessment). Sprawdza, czy urządzenie ma zainstalowane najnowsze aktualizacje systemu operacyjnego, czy działa na nim antywirus, czy konfiguracja zapory sieciowej jest zgodna z politykami firmowymi. Na podstawie tych informacji kontrola sieci przedsiębiorstwa podejmuje decyzję o przyznaniu odpowiedniego poziomu dostępu.

FortiNAC wdrożenie może obsłużyć środowiska o różnej złożoności. Pojedynczy klaster może zarządzać do 15 milionów punktów końcowych, co czyni go odpowiednim rozwiązaniem zarówno dla średnich firm, jak i dla największych korporacji. System doskonale integruje się z infrastrukturą różnych producentów i obsługuje urządzenia od wielu dostawców – od przełączników Cisco i punktów dostępowych Aruba, po specjalistyczne urządzenia przemysłowe w środowiskach SCADA.

FortiNAC – Proces Konfiguracji i Wdrożenia

FortiNAC implementacja wymaga przemyślanego podejścia, ale nie musi być skomplikowana. Kluczowym elementem jest konfiguracja standardu 802.1X, który umożliwia uwierzytelnianie urządzeń na poziomie portów przełączników. Ten standard działa jak inteligentny zamek – każdy port staje się bramą, która otwiera się dopiero po prawidłowym uwierzytelnieniu.

Proces wdrożenia rozpoczyna się od analizy istniejącej infrastruktury sieciowej. Fortinet ochrona sieci wymaga współpracy z przełącznikami i punktami dostępowymi, które muszą obsługiwać protokół RADIUS. Większość nowoczesnego sprzętu sieciowego posiada tę funkcjonalność, ale starsze urządzenia mogą wymagać aktualizacji firmware’u lub wymiany.

Jednym z największych wyzwań podczas FortiNAC zarządzanie jest kwestia certyfikatów cyfrowych. Urządzenia muszą posiadać ważne certyfikaty do uwierzytelniania, co może wymagać wdrożenia infrastruktury klucza publicznego (PKI) lub integracji z istniejącymi systemami zarządzania certyfikatami. Doświadczeni integratorzy potrafią znacznie uprościć ten proces, automatyzując dystrybucję i odnowienie certyfikatów.

Koszty Fortinet system kontroli dostępu składają się z kilku elementów: licencji oprogramowania (zwykle naliczanych per urządzenie lub per port), serwerów do hostowania systemu, oraz kosztów implementacji i szkolenia zespołu. Inwestycja ta jednak szybko się zwraca – organizacje raportują znaczną redukcję incydentów bezpieczeństwa i czasu potrzebnego na zarządzanie dostępem do sieci.

FortiNAC w Praktyce: Case Studies i Opinie Użytkowników

FortiNAC recenzja użytkowników przemawia za skutecznością tego rozwiązania. W serwisie Gartner Peer Insights system uzyskał imponującą średnią ocenę 4,6 na 5 punktów, a aż 91% klientów deklaruje, że poleciłoby to rozwiązanie innym organizacjom. Te liczby nie są przypadkowe – odzwierciedlają realne korzyści, które przedsiębiorstwa osiągają po wdrożeniu systemu.

Jedna z międzynarodowych korporacji produkcyjnych, która wdrożyła FortiNAC poradnik w swojej infrastrukturze, odnotowała 70% redukcję czasu potrzebnego na zarządzanie dostępem nowych urządzeń. Wcześniej każde nowe urządzenie wymagało ręcznej konfiguracji i zatwierdzenia przez administratora, co mogło trwać kilka dni. Po wdrożeniu Fortinet cybersecurity, większość urządzeń otrzymuje dostęp automatycznie w ciągu kilku minut, a administratorzy zajmują się tylko wyjątkami.

Inny przykład to szpital, który wykorzystał FortiNAC monitoring sieci do zabezpieczenia swojej infrastruktury medycznej. Placówka musiała zapewnić, że urządzenia medyczne mają niezakłócony dostęp do sieci, ale jednocześnie zminimalizować ryzyko cyberataków. System automatycznie rozpoznaje urządzenia medyczne i umieszcza je w dedykowanym segmencie sieci z odpowiednimi poziomami dostępu i monitorowania.

Szczególnie cenną funkcją okazuje się zdolność systemu do wykrywania anomalii. FortiNAC rozwiązania potrafią identyfikować urządzenia, które zachowują się nietypowo – na przykład komputer, który nagle zaczyna komunikować się z serwerami w nietypowych godzinach lub wysyłać nietypowe ilości danych. Takie zachowania mogą sygnalizować infekcję malware lub próbę nieautoryzowanego dostępu.

FortiNAC a Bezpieczeństwo i Compliance

Fortinet infrastruktura bezpieczeństwa odgrywa kluczową rolę w spełnianiu wymogów compliance. W dobie RODO, PCI-DSS i ISO 27001, organizacje muszą wykazać, że mają kontrolę nad tym, kto ma dostęp do jakich danych i systemów. FortiNAC dostarcza szczegółowych logów i raportów, które dokumentują każdą próbę dostępu do sieci, co znacznie ułatwia przygotowanie do audytów.

System jest również fundamentem strategii Zero Trust. Ta filozofia bezpieczeństwa zakłada, że żadnemu urządzeniu ani użytkownikowi nie można ufać automatycznie, nawet jeśli znajduje się wewnątrz sieci korporacyjnej. FortiNAC realizuje tę zasadę, ciągle weryfikując tożsamość i stan bezpieczeństwa każdego urządzenia. Jeśli laptop pracownika zostanie zainfekowany malware, system może automatycznie ograniczyć jego dostęp do sieci, zapobiegając rozprzestrzenianiu się zagrożenia.

Integracja z FortiAnalyzer i FortiSOAR umożliwia automatyzację reakcji na incydenty bezpieczeństwa. Gdy FortiNAC wykryje podejrzane zachowanie, może automatycznie uruchomić playbook w systemie SOAR, który na przykład wyizoluje urządzenie, powiadomi zespół bezpieczeństwa i rozpocznie proces forensiki cyfrowej. Taka automatyzacja znacznie skraca czas reakcji na incydenty (MTTR) i redukuje potencjalne straty.

Dla organizacji przetwarzających dane kart płatniczych, FortiNAC pomaga w segregacji sieci zgodnie z wymogami PCI-DSS. System automatycznie kieruje ruch z systemów przetwarzających płatności do odpowiednich segmentów sieci, zapewniając wymaganą izolację i monitorowanie. Podobnie w przypadku RODO, szczegółowe logi dostępu ułatwiają wykazanie, kto miał dostęp do danych osobowych i w jakim celu.

FortiNAC na Tle Konkurencji

Na rynku NAC dominują głównie cztery rozwiązania: Fortinet FortiNAC, Cisco ISE, Aruba ClearPass i Portnox. Każde z nich ma swoje mocne strony, ale FortiNAC wyróżnia się szczególnie w kilku obszarach.

W porównaniu z Cisco ISE, FortiNAC oferuje prostsze wdrożenie i zarządzanie. Cisco ISE jest bardzo potężnym narzędziem, ale jego złożoność może być przytłaczająca dla średnich organizacji. FortiNAC zapewnia podobną funkcjonalność przy znacznie niższej krzywej uczenia się. Dodatkowo, organizacje korzystające z innych produktów Fortinet otrzymują dodatkowe korzyści z integracji – jeden interfejs zarządzania, spójne polityki bezpieczeństwa i uproszczone licencjonowanie.

Aruba ClearPass jest silnym konkurentem, szczególnie w środowiskach z dużą liczbą urządzeń bezprzewodowych. Jednak FortiNAC oferuje lepszą obsługę urządzeń IoT i przemysłowych, co jest coraz ważniejsze w erze Przemysłu 4.0. Baza 17 000 profili urządzeń FortiNAC jest jedną z najszerszych na rynku.

Analiza całkowitego kosztu posiadania (TCO) często przemawia na korzyść FortiNAC, szczególnie w organizacjach, które już korzystają z innych produktów Fortinet. Koszty licencjonowania są konkurencyjne, a koszty operacyjne niższe dzięki prostszemu zarządzaniu i większej automatyzacji.

Zwrot z inwestycji (ROI) z wdrożenia FortiNAC realizuje się zwykle w ciągu 12-18 miesięcy. Główne źródła oszczędności to: redukcja czasu administratorów poświęcanego na zarządzanie dostępem (nawet o 60-70%), zmniejszenie liczby incydentów bezpieczeństwa, szybsze wykrywanie i reagowanie na zagrożenia oraz uproszczenie procesów audytowych.

Kluczowe Terminy i Techniki FortiNAC

Network Access Control (NAC) to technologia i polityka, która kontroluje, które urządzenia mogą się łączyć z siecią i jaki poziom dostępu otrzymują. W praktyce oznacza to, że nie każde urządzenie, które fizycznie podłączy się do sieci, automatycznie otrzyma pełny dostęp do wszystkich zasobów.

Standard 802.1X to protokół uwierzytelniania IEEE, który działa na poziomie portów przełączników. Można go porównać do systemu kart dostępu w biurowcu – każdy port jest jak zamknięte drzwi, które otwierają się dopiero po pokazaniu właściwej karty (certyfikatu).

Posture Assessment to proces sprawdzania “stanu zdrowia” urządzenia pod kątem bezpieczeństwa. System sprawdza, czy urządzenie ma zainstalowane najnowsze aktualizacje bezpieczeństwa, czy działa na nim antywirus, czy jego konfiguracja jest zgodna z politykami firmowymi. To jak kontrola sanitarna – zanim urządzenie otrzyma dostęp do sieci, musi wykazać, że nie stanowi zagrożenia.

Profilowanie urządzeń (Device Profiling) to technika automatycznego rozpoznawania typu i modelu urządzenia na podstawie jego zachowania w sieci. System analizuje wzorce ruchu, zapytania DHCP, odpowiedzi SNMP i inne charakterystyki, aby określić, czy mamy do czynienia z laptopem, smartfonem, drukarką czy urządzeniem IoT.

RADIUS Enforcement to mechanizm, w którym serwer NAC komunikuje się z przełącznikami i punktami dostępowymi, przekazując im informacje o tym, do jakiego VLAN-u skierować urządzenie, jakie listy kontroli dostępu (ACL) zastosować i jakie parametry Quality of Service (QoS) ustawić. To jak recepcjonista, który nie tylko wpuszcza gości, ale też mówi im, na które piętro mogą wejść i z jakich wind mogą korzystać.

Warto podkreślić aspekt FortiNAC jako kluczowy element zarządzania bezpieczeństwem sieciowym – zaawansowane funkcje profilowania urządzeń, automatyzacja procesów oraz szeroka obsługa urządzeń sieciowych od wielu dostawców sprawiają, że rozwiązanie to znacząco podnosi skuteczność ochrony i komfort użytkowania.

Fortinet FortiNAC w skrócie

Fortinet FortiNAC to rozwiązanie, które odpowiada na realne potrzeby współczesnych organizacji w zakresie kontroli dostępu. W świecie, gdzie 35% przedsiębiorstw w pełni egzekwuje polityki NAC, a 58% jest na etapie częściowej implementacji, organizacje, które nie wdrożyły jeszcze takich rozwiązań, mogą znaleźć się w tyle za konkurencją.

Główne zalety FortiNAC dla przedsiębiorstw to przede wszystkim automatyzacja procesów zarządzania dostępem, która może zredukować obciążenie zespołów IT nawet o 70%. System oferuje również wysoką skalowalność – może rosnąć wraz z organizacją, obsługując od kilkuset do milionów urządzeń. Bogata baza profili urządzeń zapewnia, że większość sprzętu zostanie automatycznie rozpoznana i skonfigurowana bez interwencji administratora.

Budowanie bardziej bezpiecznej i kontrolowanej infrastruktury sieciowej to nie tylko kwestia technologii, ale także strategii biznesowej. FortiNAC umożliwia organizacjom implementację podejścia Zero Trust, co jest coraz częściej wymagane przez regulatorów i partnerów biznesowych. System dostarcza również narzędzi niezbędnych do spełnienia wymogów compliance, co może być kluczowe dla organizacji działających w regulowanych sektorach.

Inwestycja w FortiNAC to inwestycja w przyszłość organizacji. W miarę jak sieci stają się coraz bardziej złożone, a zagrożenia cybernetyczne coraz bardziej wyrafinowane, automatyczne kontrole dostępu przestają być luksusem, a stają się koniecznością. Organizacje, które wdrożą te rozwiązania wcześniej, będą miały przewagę konkurencyjną w postaci wyższego poziomu bezpieczeństwa i większej efektywności operacyjnej.

Przykłady Zastosowania

FortiNAC znajduje zastosowanie w szerokim spektrum organizacji – od małych firm, przez średnie przedsiębiorstwa, aż po globalne korporacje. Jego zaawansowane funkcje, takie jak kontrola dostępu do sieci, profilowanie urządzeń czy egzekwowanie segmentacji, sprawiają, że jest to rozwiązanie uniwersalne, które można dostosować do specyfiki każdej organizacji. FortiNAC doskonale sprawdza się w branżach o wysokich wymaganiach dotyczących bezpieczeństwa, takich jak finanse, ochrona zdrowia czy administracja publiczna, gdzie ochrona zasobów sieciowych i danych jest priorytetem. Dzięki wysokiej skalowalności i elastyczności, system może być wdrażany zarówno w pojedynczych lokalizacjach, jak i w rozproszonych środowiskach obejmujących wiele oddziałów. Niezależnie od wielkości i złożoności infrastruktury, FortiNAC pozwala każdej organizacji uzyskać pełną kontrolę nad dostępem do sieci i skutecznie chronić swoje zasoby przed współczesnymi zagrożeniami.

Jak DreamITeam Może Pomóc we Wdrożeniu FortiNAC

Jako certyfikowany partner Fortinet, DreamITeam posiada doświadczenie i kompetencje niezbędne do skutecznego wdrożenia FortiNAC w Twojej organizacji. Nasz zespół przeszedł specjalistyczne szkolenia i posiada certyfikaty potwierdzające znajomość najlepszych praktyk implementacji rozwiązań kontroli dostępu.

Rozpoczynamy każdy projekt od kompleksowego audytu infrastruktury sieciowej, aby zidentyfikować potencjalne wyzwania i dostosować rozwiązanie do specyfiki Twojej organizacji. Nasze podejście opiera się na metodologii proven practice, która minimalizuje ryzyko zakłóceń w działaniu sieci podczas wdrożenia.

Oferujemy pełne wsparcie na każdym etapie projektu – od analizy potrzeb i projektowania architektury, przez implementację i testy, aż po szkolenie zespołu i wsparcie poprodukcyjne. Nasze doświadczenie z projektami różnej skali pozwala nam dostosować tempo i metodologię wdrożenia do możliwości i ograniczeń Twojej organizacji.

Szczególną wartością naszych usług jest holistyczne podejście do bezpieczeństwa IT. FortiNAC to nie tylko narzędzie techniczne, ale element szerszej strategii cyberbezpieczeństwa. Pomożemy Ci zintegrować kontrolę dostępu z innymi elementami infrastruktury bezpieczeństwa, tworząc spójny i skuteczny system ochrony.

Jeżeli jednak masz problem z routerami od Fortinetu, zapraszamy na nasz wpis na blogu: Problemy i błędy przy konfiguracji Fortigate